Хэш-функция является важным инструментом в программировании, который применяется для преобразования данных переменной длины в фиксированный набор символов. Она имеет широкий спектр применения и играет важную роль в обеспечении безопасности данных, проверки целостности, хранении паролей и создании цифровых подписей.

Значение хэш-функции в программировании

Хэш-функция является важным инструментом в программировании, который используется для преобразования данных переменной длины в фиксированный набор символов, известный как хэш-код или хэш-значение. Значение хэш-функции в программировании заключается в ее способности создавать уникальное представление данных, что позволяет быстро и эффективно выполнять операции с данными.

Когда хэш-функция применяется к набору данных, она генерирует хэш-код, который является уникальным для каждого набора данных. Это означает, что даже небольшие изменения в исходных данных приведут к разным хэш-значениям. Это свойство хэш-функции позволяет использовать ее для проверки целостности данных, а также для поиска и сравнения данных.

Определение хэш-функции

Хэш-функция ⎼ это математический алгоритм, который преобразует данные переменной длины в фиксированный набор символов, называемый хэш-кодом или хэш-значением. Целью хэш-функции является создание уникального представления данных, таким образом, чтобы даже небольшие изменения в исходных данных приводили к существенным изменениям в хэш-значении.

Определение хэш-функции основано на принципе однонаправленности. Это означает, что хэш-функция легко применяется к исходным данным для получения хэш-значения, но практически невозможно восстановить исходные данные из хэш-значения. Более того, малейшие изменения в исходных данных должны приводить к значительным изменениям в хэш-значении.

Один из примеров хэш-функции, широко используемый в программировании, это функция MD5. Она принимает входные данные произвольного размера и возвращает 128-битовое хэш-значение. Хотя функция MD5 признана устаревшей в связи с возможностью поиска коллизий, она все еще используется в некоторых приложениях.

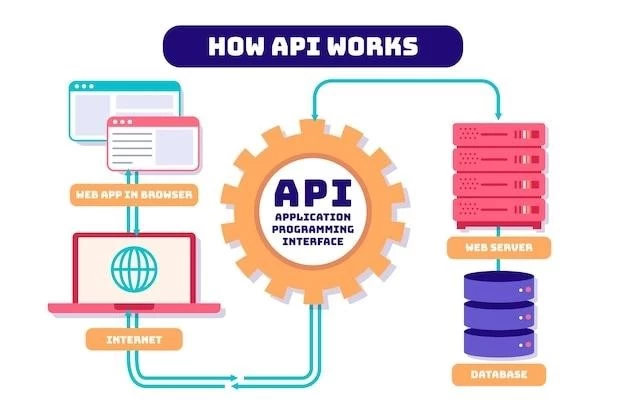

Принцип работы хэш-функции

Хэш-функция основана на принципе однонаправленности, что означает, что она легко применяется к исходным данным для получения хэш-значения, но практически невозможно восстановить исходные данные из хэш-значения. Принцип работы хэш-функции заключается в преобразовании данных переменной длины в фиксированный набор символов, который является уникальным для каждого набора данных.

Для создания хэш-значения хэш-функция применяет различные математические операции, такие как сложение, умножение и побитовые операции, к каждому байту исходных данных. Это обеспечивает хорошую диффузию битов и гарантирует, что даже небольшие изменения в исходных данных приведут к существенным изменениям в хэш-значении.

Математические операции применяемые в хэш-функциях

Хэш-функции применяют различные математические операции для преобразования исходных данных в хэш-значение. Эти операции включают в себя сложение, умножение, побитовые операции и другие.

Одной из наиболее распространенных математических операций, используемых в хэш-функциях, является побитовое исключающее ИЛИ (XOR). Она применяется для обеспечения диффузии битов, что означает, что даже небольшие изменения в исходных данных приводят к значительным изменениям в хэш-значении.

Другие математические операции, такие как сдвиги, вращения, побитовые сдвиги и логические операции, также могут быть использованы в хэш-функциях. Эти операции помогают обеспечить равномерное распределение битов и создать хорошую диффузию данных.

Математические операции, применяемые в хэш-функциях, подобраны таким образом, чтобы обеспечить безопасность, эффективность и надежность хэш-значений. Они позволяют создавать уникальные хэш-коды для каждого набора данных и обеспечивать невозможность восстановления исходных данных из хэш-значения.

Создание хеш-значения на основе входных данных

Процесс создания хеш-значения на основе входных данных включает в себя применение хэш-функции к этим данным. Хэш-функция применяет различные математические операции к каждому байту данных, чтобы создать уникальный код, который представляет входные данные.

При создании хэш-значения важно, чтобы любое изменение в исходных данных приводило к изменению хэш-значения. Даже незначительное изменение в исходных данных должно приводить к существенному изменению в хэш-значении. Это обеспечивает целостность данных и защиту от подделок.

Создание хеш-значения на основе входных данных может быть использовано для различных целей. Например, хеш-значение может использоваться для проверки целостности данных. Если хэш-значение, рассчитанное для данных, не соответствует сохраненному хэш-значению, это может указывать на изменение данных в процессе хранения или передачи.

Кроме того, хеш-значение может использоваться для хранения паролей. Вместо хранения фактического пароля, система может хранить его хеш-значение. Когда пользователь вводит пароль, его хеш-значение сравнивается с сохраненным хеш-значением, чтобы проверить его правильность, при этом исходный пароль остается скрытым и защищенным.

Также хеш-значение может использоваться для создания цифровых подписей. Подпись создается путем применения хэш-функции к сообщению, а затем шифрования полученного хеш-значения с помощью приватного ключа. Это обеспечивает аутентификацию и целостность сообщений, поскольку любое изменение в сообщении приведет к изменению хеш-значения и, следовательно, недопустимости подписи.

Применение хэш-функций

Хэш-функции широко применяются в различных областях для обеспечения безопасности и эффективности.

Одно из распространенных применений хэш-функций ⸺ это проверка целостности данных. Хэш-значение можно использовать для быстрой и надежной проверки, что данные не были изменены в процессе хранения или передачи;

Хэш-функции также широко используются для хранения паролей. Вместо хранения фактического пароля, система хранит его хэш-значение. При введении пароля пользователем, его хэш-значение сравнивается со значением в базе данных, предоставляя аутентификацию без необходимости раскрытия фактического пароля.

Еще одно важное применение хэш-функций ⎼ это создание цифровых подписей. Хэш-функция может использоваться для преобразования сообщения в хеш-значение, которое затем шифруется с использованием приватного ключа. Полученная цифровая подпись гарантирует аутентичность сообщения и невозможность его изменения без определенных приватных ключей.

Проверка целостности данных

Одним из важных применений хэш-функций является проверка целостности данных. Хэш-значение создается на основе входных данных и сохраняется отдельно. При необходимости можно повторно вычислить хэш-значение для проверки, что данные были изменены или остались неизменными.

Для проверки целостности данных достаточно вычислить хэш-значение для полученных данных и сравнить его с ранее сохраненным хэш-значением. Если хэш-значения совпадают, это означает, что данные не были изменены. Если хэш-значения различаются, это указывает на возможное изменение данных.

Такая проверка целостности данных может применяться в различных ситуациях, таких как хранение и передача файлов, баз данных, обмен информацией между системами и других случаях, где важно гарантировать, что данные остаются неизменными и не подверглись вмешательству.

Проверка целостности данных с использованием хэш-функций является надежным и эффективным способом обнаружения даже незначительных изменений в данных. Это позволяет обеспечить безопасность и надежность данных, а также защитить их от внешних воздействий и подделок.

Хранение паролей

Хэш-функции широко применяются для хранения паролей. Вместо хранения фактического пароля, система сохраняет его хэш-значение. При процессе аутентификации, когда пользователь вводит пароль, его хэш-значение вычисляется и сравнивается с сохраненным хэш-значением.

Хранение паролей в виде хэш-значений обеспечивает безопасность и основную конфиденциальность пользовательских паролей. Фактические пароли никогда не хранятся в базе данных, поэтому, даже в случае компрометации базы данных, злоумышленникам будет трудно восстановить исходные пароли.

Кроме того, использование хэш-функций позволяет системам применять дополнительные меры безопасности, такие как ″соление″ паролей. ″Соление″ ⸺ это процесс добавления случайного значения к паролю перед его хэшированием. Это делает задачу взлома паролей еще сложнее, даже в случае, если злоумышленник имеет доступ к хэш-значениям.

Хэш-функции позволяют эффективно и безопасно хранить пользовательские пароли, предоставляя важный уровень защиты личной информации.

Цифровые подписи

Цифровые подписи ⎼ это еще одно важное применение хэш-функций. Подпись создается путем применения хэш-функции к сообщению, а затем шифрования полученного хэш-значения с помощью приватного ключа.

Полученное цифровое подпись обеспечивает аутентичность и целостность сообщения. Если сообщение или хэш-значение изменяются, цифровая подпись становится недействительной. Таким образом, цифровая подпись позволяет обнаружить изменения в сообщении и защищает от возможного подделывания или подмены информации.

Цифровые подписи широко используються в электронных документах, электронной почте, банковских операциях и других ситуациях, где важно иметь подтверждение подлинности и целостности передаваемых данных. Они обеспечивают надежную защиту от фальсификации и гарантируют, что сообщение не было изменено в процессе передачи или хранения.

Использование хэш-функций при создании цифровых подписей обеспечивает высокую безопасность и надежность процесса аутентификации, что делает цифровые подписи эффективными инструментами в обеспечении информационной безопасности и доверия к электронным коммуникациям.

Хэш-функции ⸺ это мощный инструмент, который применяется для обеспечения безопасности и эффективности в различных областях. Они основаны на принципе однонаправленности, где исходные данные преобразуются в уникальное хэш-значение, невозможное для восстановления.

Применение хэш-функций разнообразно. Они используются для проверки целостности данных, хранения паролей и создания цифровых подписей. Проверка целостности данных позволяет обнаружить изменения в данных, хранение паролей обеспечивает безопасность пользовательских учетных записей, а цифровые подписи гарантируют аутентичность и целостность передаваемых сообщений.

Развитие хэш-функций продолжается, и появляются новые тенденции в их разработке. Криптографическая стойкость хэш-функций имеет первостепенное значение, чтобы обеспечить защиту от взлома и подделок данных.

Примеры однонаправленных хэш-функций включают функцию хэш в языке программирования Python, хэш-функцию SHA-1 и хэш-функцию ГОСТ 34.11-94.

В целом, хэш-функции играют важную роль в программировании и информационной безопасности, обеспечивая эффективность и защиту в различных областях применения.